I starten av april 2023 ble IDT Solutions AS utsatt for et malware angrep på sin WooCommerce nettbutikk. Tapet som IDT Solution AS innrapporterte til Fremtind forsikring ble estimert til hele 600 000kr.

Om IDT Solutions AS:

IDT Solutions AS (Org nr 992 951 222) har forretningsadresse Bruvoll, 2850 Lena.

Selskapet rapporterte i 2021 å ha 41 ansatte.

I 2021 hadde IDT Solutions AS driftsinntekter på 94 701 000 og avsluttet året med 2 817 000 i resultat før skatt.

Selskapet eies primært av Idt Invest AS.

Selskapet har også tidligere vært utsatt for et hackerangrep https://www.sparebank1.no/nb/ostlandet/om-oss/nyheter/datakriminalitet-kan-ramme-hvem-som-helst.html

Hvordan ble IDT infisert med malware?

Angrepet bestod i å infisere nettbuttikken idtsports.com med malware som videresendte de besøkende til andre sider via injisert ondsinnet kode.

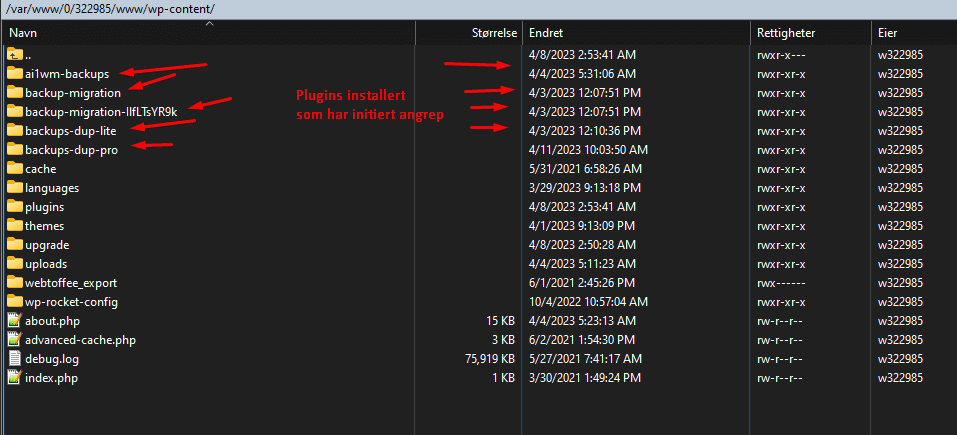

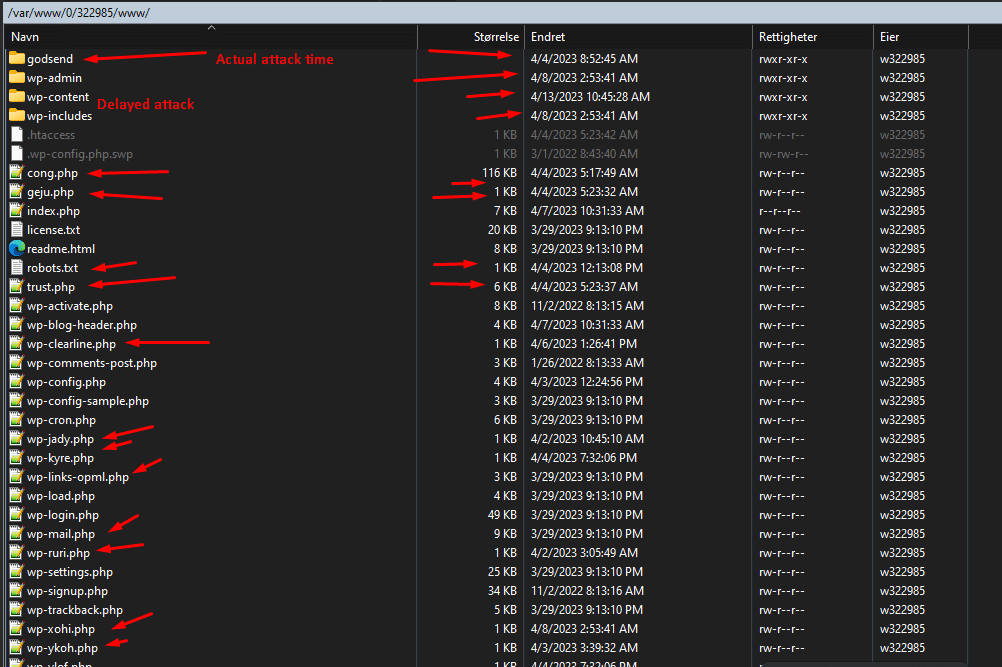

IDT infiserte filer

10 april 2023 oppdaget IDT Solutions AS at idtsports.com var infisert. Panikken spredte seg i ledelsen av IDT Solutions AS og IDT Solutions AS valgte å benytte sin Cyber Forsikring hos Fremtind Forsikring.

For å forstå hvordan dette kunne skje, må vi se på dagene før angrepet var et faktum.

InfoDesk AS utførte enkelte programmeringsoppgaver og leverte deler av hostingen som IDT Solutions leide som en underleverandør. Samme dag som angrepet ble oppdaget, skrev InfoDesk en kortfattet rapport om årsaken til angrepet, som var bygget på filene som fortsatt var intakt.

Foranledningen

IDT Solutions AS ønsket i det stille å bytte sin hovedleverandør av webdesigntjenester. Den 3 april gir IDT Solutions administratortilgang til firmaet Kloner AS for idt.no og idtsport.com. Samme dag logger denne brukerkontoen inn fra en IP-adresse tilhørende filipinene. På serveren loggføres det at det blir installert flere utvidelser som kan kopiere ut alt innholdet fra en nettside til en ny server.

– Dette er helt vanlig praksis når en kunde sine filer skal overføres til en ny leverandør. Ut ifra koden som er installert på IDT Solutions sitt kundeområde, er en av disse utvidelsene infisert med malware som starter å spre seg på idtsports.com. Det samme skjer på idt.no, men denne nettsiden var flyttet til InfoDesk sin Plesk server, og angrepet ble avverget for idt.no sin del ved at systemer som Imunity AV og Wordfence blokkerer denne typen malware. Idtsports.com som ble angrepet, hadde også WordFence, men denne ble deaktivert av noen, og serveren hadde ikke like avansert beskyttelse som Plesk som servet idt.no (Ikke en server som var levert av InfoDesk, men InfoDesk hadde tilgang til denne som underleverandør).

Serverlogger avdekket sammenhengen

Serverloggene avdekker at IDT gir Administrator tilgang til Kloner, som deretter deler denne brukertilgangen til Fillipinene. Herfra logges det at det installeres utvidelser med ondsinnet kode som starter å spre seg, og angrepet var i gang.

Hva skjedde med IDT sine nettsider?

Malwaren som ble spredt, er en veldig vanlig type malware som ofte gjemmes i piratkopierte utvidelser, som i denne saken (nulled plugins), eller det kommer inn i et system som en del automatiserte script som systematisk leter etter sårbarheter og utnytter dem i en og samme prosess. I saken med IDT Solutions ble det lagt inn viderekobling til andre nettsider, noe som gjorde at de besøkende til idtsports.com ble videresendt til nettsider som angriperen kontrollerte.

Hvor skadelig er et slik angrep?

InfoDesk blir ukentlig kontaktet av kunder som har fått sin WordPress nettside hacket. Stort sett bruker InfoDesk AS 1-3 arbeidstimer på å rydde opp etter en hack som dette, avhengig av serverstruktur som installasjonen ligger på. Totalpris vi fakturerer for å rydde opp etter en tilsvarende hack som hos IDT Solutions ligger et sted mellom 1 500 og 5 000 kroner, altså et godt stykke unna totalprisen for IDT Solutions, som er angitt til 600 000 kroner.

I saken med IDT, ble det svenske selskapet TrueSec leid inn av forsikringsselskapet Fremtind, som hadde forsikret IDT Solution. Torsdag 13. april 2023 ble InfoDesk kontaktet av TrueSec og vi arbeidet sammen for å finne svaret på hva som var den utløsende årsaken. I forkant av dette, hadde allerede InfoDesk laget en rapport som pekte på at årsaken var at den nye nettjenesteleverandøren Kloner AS, hadde via sine underleverandører i Filipinene installert en infisert utvidelse. Rapporten ble sendt til ledelsen i IDT, som delte denne med TrueSec, som igjen var grunnen til at TrueSec krevde at InfoDesk skulle samarbeide.

TrueSec innkalte til et Teams Møte, hvor 3 personer møtte fra TrueSec, og vi i felleskap gikk igjennom filene til IDT. Det som fremstod som merkelig i hele denne dialogen, var at TrueSec hadde en sterk mistanke om at angrepet skyldes at utvidelsen Elementor Pro ikke var blitt oppdatert.

- TrueSec har rett i at det er en kjent svakhet i den versjonen som lå hos IDT, men jeg finner dette merkelig å konkludere med dette før TrueSec fikk tilgang til filene, det fikk de først etter teams møtet.

Driftsavtale og hvorfor bør du ha en?

Dersom IDT Solutions hadde hatt en driftsavtale, hadde de unngått mye av de problemene som oppstod.

En driftsavtale koster fra 299kr per måned og oppover, avhengig av omfanget. Avtalen vil som hovedregel ha fokus på å holde nettsystemer oppdatert, sikre og sørge for trygg backup. I de aller fleste tilfeller vil en driftspartner også fungere som din partner du kan stille tekniske spørsmål, få support og generelt ikke trenge å stå alene med kompliserte tekniske spørsmål.

Når du har en aktiv driftsavtale, så er det viktig å rådføre deg med driftspartneren før du gjør endringer selv.

– Dersom du installerer noe eller gjør endringer som gjør at systemet “faller ned” kan driftsparneren ofte kreve ekstra betalt for dette, og dersom du har gjort endringer på systemet som medfører eksterne kostnader, vil du som hovedregel sitte med hele ansvaret selv overfor tredjepart, selv om driftspartnere ofte rydder opp uten store kostnader.

Dersom IDT hadde hatt en driftsavtale, ville en hack som denne vært løst på noen timer, enten ved at driftspartneren hadde ryddet opp, eller at driftspartneren hadde gjenopprettet en backup og sørget for innstramming av sikkerheten.

I saken med IDT hadde IDT en avtale med et lokalt webdesignfirma. InfoDesk leverte tjenester til dette firmaet som en underleverandør, og har fått innsyn i dokumentasjonen fra det lokale webdesign firmaet. Her fremgår det at IDT fikk et pristilbud på design av nettsider og driftsavtale. IDT ønsket ikke driftsavtalen for å spare penger på månedskostnaden. Ut av den dokumentasjonen som er forevist InfoDesk, så fremgår det samtidig at IDT heller ikke har blitt fakturert for driftsavtalen over hele avtalens levetid, som går over flere år.

Dokumentasjon som InfoDesk har fått innsyn i, viser imidlertid at det i skademelding sendt fra IDT, så påberober IDT at de hadde en driftsavtale med det lokale webdesignfirmaet, som i denne saken har fått et regresskrav på hele 600 000kr + 10 000kr, hvor det siste er egenandelen som IDT måtte betale.

Hva kan en lære av dette?

Har du ikke kompetansen selv, så velg en driftspartner du stoler på, og sørg for at driftspartneren dekker deg.

– InfoDesk tilbyr i utganspunktet ikke driftsavtaler, men vi kan gjerne se over avtaler og gi deg råd, uten at det koster eller forplikter.

Hvor sikker er WordPress som plattform?

WordPress er den mest brukte plattformen i verden for å lage en nettside, en nettbutikk eller en blogg. En av grunnen til at WordPress er så populær, er at WordPress er bygget på PHP, har et hav av utvidelser og relativt enkelt å lære for den som vil prøve seg selv.

WordPress er på grunn av alle mulighetene, også et yndet mål for hackere. Som oftest er det automatiserte script som leter etter svakheter, og utnytter dem. Når dette gjøres automatisk, så lastes det opp «Malware» på nettsiden, som infiltrerer nettsiden og henter ordre fra en server. Som regel er dette «ondsinnet» kode som vil videresende de besøkende til andre nettsider som angriperen tjener penger på, en type ulovlig markedsføring. Andre ganger kan angriperen ønske å spre malware til de besøkendes enheter eller spre virus. Når dette ikke gjøres automatisk, vil et script som søker etter svakheter forsøkte å oppnå tilgang til nettsiden, og denne tilgangen selges på Tor nettverket eller andre nettsteder, ofte for så lite som 5 USD for en verifisert tilgang.

En alternativ vei inn til din nettside er gjennom infiserte utvidelser. Et raskt google søk avdekker ofte at akkurat den utvidelsen du trenger, som koster en og del, kan lastes ned helt gratis. Dette kalles ofte for «Nulling», som helt enkelt betyr at utvidelsen er «cracket» eller enda enklere, koden er endret slik at den vil fungere uten lisens. Problemet med dette, er at utvidelsen, som for det meste er PHP kode, kan endres til å ta med seg Malware. De som gir ut gratis Premium utvidelser, har veldig ofte lagt inn «bakdører» som sprer malware. Når du laster ned en slik utvidelse, er det en katastrofe under utvikling.

De fleste seriøse tilbydere av webutvikling, tilbyr som oftest en driftsavtale. Denne koster gjerne fra 200 til 1000kroner per måned, og har som mål å holde nettsiden oppdatert og sikker, herunder sikkerhetsfunksjoner som skal avdekke når et angrep skjer, begrense skaden og ha daglige backuper slik at en driftskritisk nettside raskt kan gjenopprettes om noe skulle skje.

Hva kan du gjøre for å sikre deg?

Første steg er å enten tilegne deg kunnskapen om å holde en WordPress nettside oppdatert og vedlikeholdt, eller inngå en driftsavtale med noen som kan faget. Dersom du vil prøve deg selv, så er det viktig å starte med dette:

- Hold WordPress kjernen, utvidelser og temaer oppdatert til enhver tid

- Bruk sikkerhetsutvidelser som Wordfence

- Bruk en serverleverandør som har sikkerhet i fokus. WAF (Web Application Firewall) må du minst ha.

- Ha en fast rutine på backup. Helst hver natt.

- Bruk nyeste versjon av PHP

- Sørg for at filrettigheter er oppdatert. Se WP for beste oppsett.

- Blokkerer kjøring av script utenfor WordPress og blokker «Author Scan».

- Bruk ekstra sikkerhet fra for eksempel CloudFlare, som blant annet har WAF og CDN gratis.